De recent ontdekte BingoMod-malware voor on-device fraude is zeer gevaarlijk, stellen onderzoekers van online fraudebestrijder Cleafy. Deze malware neemt Android-apparaten over en kan niet alleen bankrekeningen van slachtoffers plunderen, maar verwijdert ook alle sporen door de getroffen apparaten te wissen.

De door de Cleafy-specialisten ontdekte Android-malware wordt momenteel actief verspreid en doet zich voor als een legitieme mobiele beveiligingstool. Via phishing-sms-berichten worden slachtoffers overgehaald de malware te installeren.

Veel voorkomende ‘beveiligingstools’ zijn bijvoorbeeld APP Protection, Antivirus Cleanup, Chrome Update, InfoWeb, SicurezzaWeb, WebSecurity, WebsInfo, WebInfo en APKAppScudo. Ook is het logo van de gratis in Google Play verkrijgbare AVG AntiVirus & Security-tool wel eens misbruikt.

De malware zou het werk zijn van een Roemeense ontwikkelaar, maar het is niet uitgesloten dat ook hackers uit andere landen hierbij betrokken zijn.

Werking BingoMod

Tijdens de installatie van de malware vraagt deze om toegang tot de zogenaamde Accessibility Services op Android-apparaten. Deze dienst geeft extra controlemogelijkheden over het getroffen apparaat.

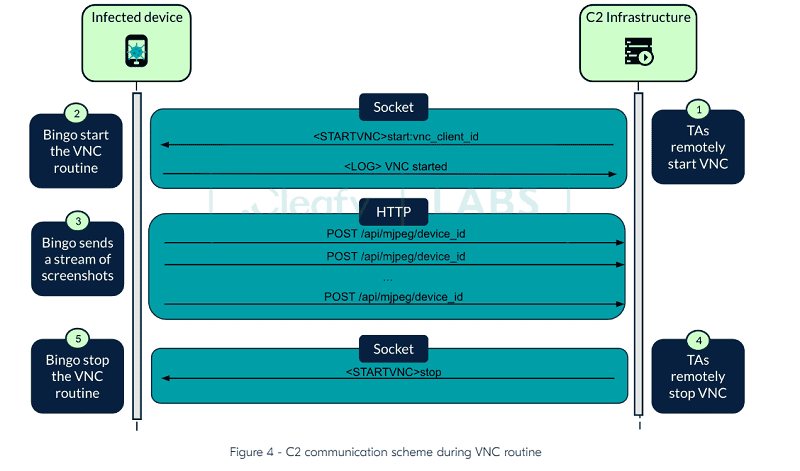

Eenmaal actief zet de malware een socket-gebaseerd kanaal op voor het uitvoeren van de on-device fraude (ODF). Dit kanaal ontvangt de commando’s van de hackers. Daarnaast wordt er een HTTP-kanaal opgezet voor het versturen van een feed van actieve screenshots en het onderscheppen van sms-berichten, waardoor bijna real-time aanvallen mogelijk zijn.

De hackers kunnen op deze manier willekeurige commando’s naar het getroffen apparaat sturen, zoals het klikken op een bepaalde plek, het opvragen van inlog- en andere toegangsgegevens, het invoeren van tekst in een specifiek invoerelement en het opstarten van een applicatie.

Hierdoor is het mogelijk bank-apps aan te vallen en daarbij tot 15.000 euro per transactie te stelen.

Ook zijn handmatige overlay-aanvallen mogelijk via fake-notificaties die door de hackers worden verstuurd. Een met BingoMod geïnfecteerd apparaat kan ook worden gebruikt om via sms de malware verder te verspreiden.

Versluieren en wissen

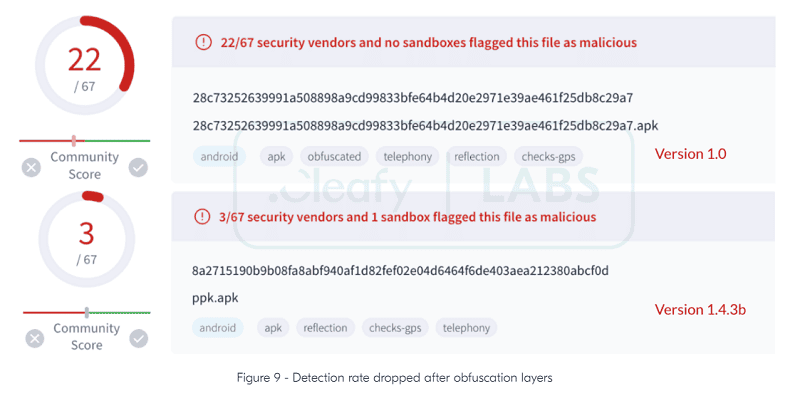

De malware maakt het ook mogelijk om niet gedetecteerd te worden, geïnstalleerde beveiligingsapps onbruikbaar te maken, deze te verwijderen of de activiteit ervan te blokkeren. Dit gebeurt onder andere met code-flattening en het versluieren van strings.

Om zijn activiteiten te verbergen, kan de BingoMod-malware ook alle activiteiten op de getroffen apparaten wissen. Dit gebeurt mogelijk na een succesvolle (bank)transactie en zou alleen van invloed zijn op de externe opslag.

Ten slotte kan via een commando op afstand ook het volledige wissen van het apparaat en het opnieuw instellen van de instellingen op het getroffen Android-apparaat worden uitgevoerd.

Lees ook: Android-malware omzeilt biometrische scan en steelt pincode telefoon