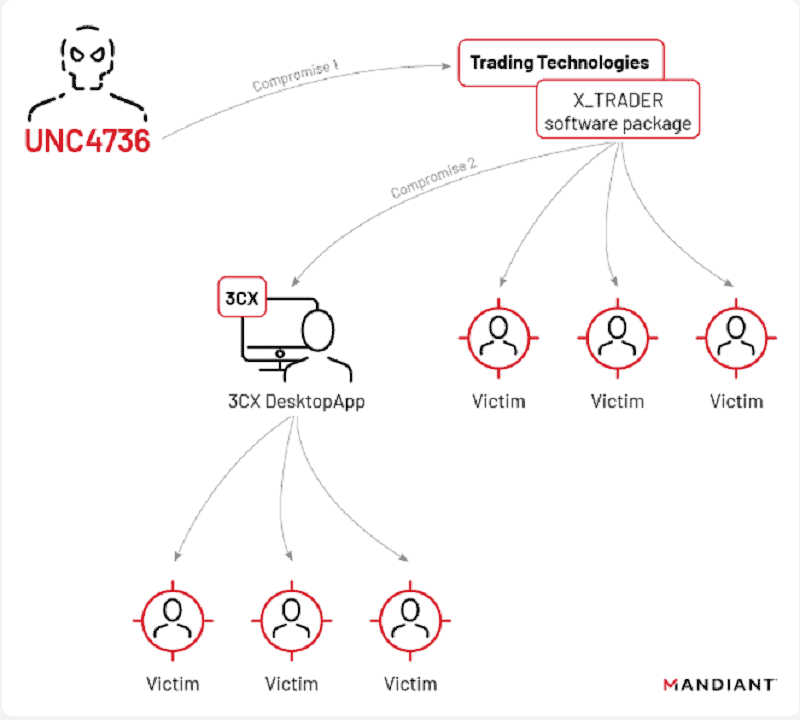

Het recente 3CX security-incident werd veroorzaakt door een supply chainaanval op de geautomatiseerde beurssoftwarespecialist Trading Technologies. Dit blijkt uit verder onderzoek van Mandiant.

Volgens de securityaanbieder slaagden waarschijnlijk Noord-Koreaanse hackers van de Lazarus Group erin de website van Trading Technologies binnen te dringen. Hierbij werd de software van deze leverancier gemanipuleerd voor het pushen van trojans naar andere slachtoffers.

De securityspecialist geeft aan dat niet alleen 3CX is getroffen door deze supply chainaanval, maar ook mogelijk andere partijen. De aanval is opmerkelijk, aangezien het 3CX-incident op zichzelf al een supply chain-aanval was, zo schrijft Techcrunch.

Kwaadaardige installer in handelssoftware

Meer concreet werd door de vooral financieel gerichte cybercriminelen een kwaadaardige installer voor de X_TRADER-software verspreid. Deze installer rolt de multi-stage modulaire backdoor VEILEDSIGNAL uit voor het uitvoeren van onder meer shellcode, het injecteren van een communicatiemodule in browserprocessen binnen Chrome, Firefox en Edge en voor het zichzelf verwijderen.

Meer info over 3CX-hack

Ook heeft Mandiant meer informatie over de hack bij de VoIP- en communicatiespecialist 3CX. Hierbij werd TAXHAUL (AKA “TxRLoader”) malware gebruikt om inloggegevens te ‘oogsten’ om zich lateraal binnen het 3CX-netwerk te kunnen bewegen. Vervolgens werden hierdoor de macOS- en de Windows build-omgevingen getroffen.

3CX adviseert klanten de Electron-client volledig van hun netwerken te verwijderen. In plaats van deze client kunnen zij nu de verbeterde progressive web application (PWA) Web Client App gebruiken die over dezelfde features als de Electron-client beschikt.

Lees meer: 3CX voert geforceerde update PWA-client door na security-incident