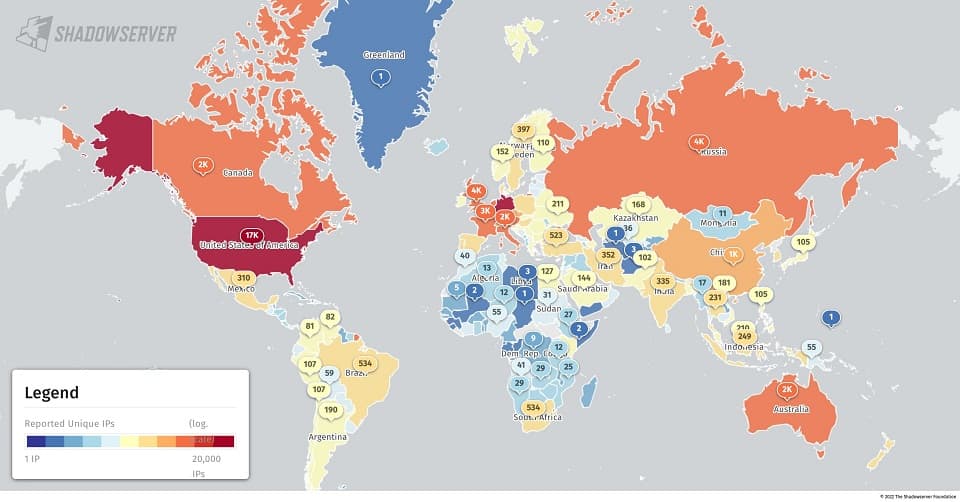

Meer dan 60.000 Exchange-servers zijn nog altijd kwetsbaar voor één van de twee sinds september 2022 actieve ProxyNotShell-expoits. Dit stellen onderzoekers van de nonprofit securityorganisatie ShadowServer Foundation.

De onderzoekers ontdekten dat momenteel 60.865 Microsoft Exhange-instances nog steeds kwetsbaar zijn voor de CVE-2022-41082 remote code execution (RCE)-kwetsbaarheid. Dit is één van de twee kwetsbaarheden die onder de naam ProxyNotShell bekend staan. Over de andere gelijkwaardige kwetsbaarheid, CVE-2022-41040, is niet bekend of hiervoor nog kwetsbare servers bestaan.

De kwetsbaarheden maken het mogelijk dat cybercriminelen privileges kunnen escaleren en op afstand willekeurige code op de gecompromitteerde servers kunnen laten draaien. Het gaat hierbij om Microsoft Exchange Server 2013, 2016 en 2019.

Omzeilen van patches

Microsoft heeft in zijn Patch Tuesday-editie van november 2022 patches voor de kwetsbaarheden uitgebracht. Desondanks gebruiken cybercriminelen steeds vaker nieuwe exploits die deze mitigaties en die van andere partijen proberen te omzeilen. Onder meer door remote code execution mogelijk te maken op kwetsbare servers via Outlook Web Access (OWA)

Andere gevaren voor Exchange

Verder signaleren andere securityexperts als Shodan en Prodraft nog meer openstaande Exchange-servers voor remote code execution-kwetsbaarheden als ProxyShell and ProxyLogon, maar ook exploits van de financieel gerichte cybercriminelen van Fin7. Denk hierbij aan de CVE-2021-34473-, CVE-2021-34523- en de CVE-2021-31207-kwetbaarheden.

Tip: Cybercriminelen hacken Microsoft Exchange servers met zero-days