Python-repositories zijn steeds vaker doelwit van hackers. Zo ontdekten securityexperts van Check Point onlangs tien nieuwe malware-packages in de populaire Python-repository PyPi.

Malware in Python-repositories, vaak verpakt in bekend lijkende packages, is zeer gevaarlijk. Hiermee kunnen ontwikkelaars, zonder het te beseffen, onbedoeld kwaadaardige code inbouwen. De code kan leiden tot andere kwaadaardige downloads of het stelen van inloggegevens en wachtwoorden.

Tien recente malware pacakages

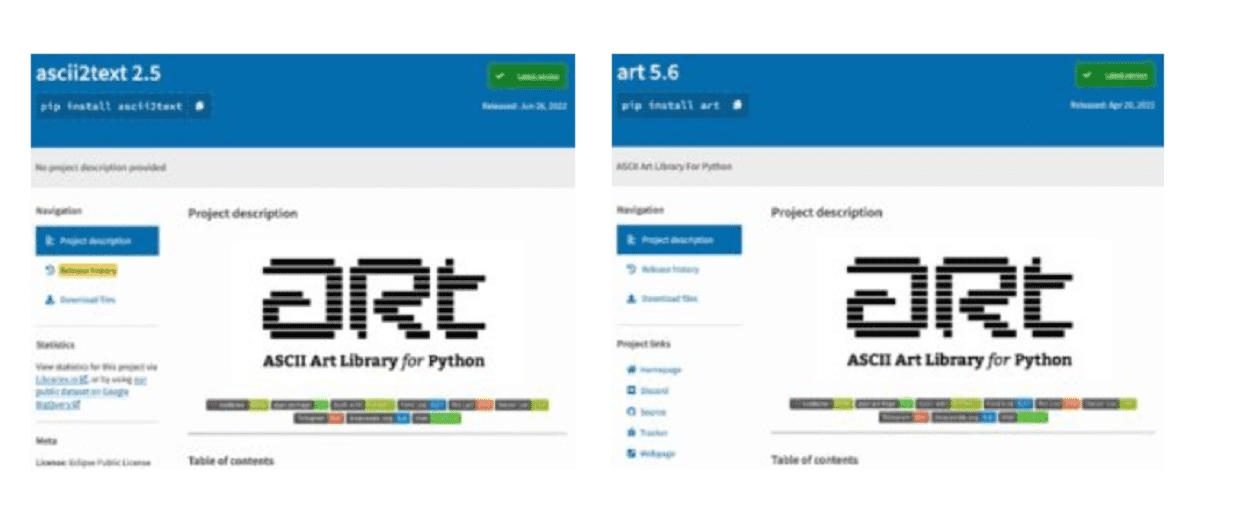

In een recent onderzoek ontdekte Check Point dat in de populaire Python-repository PyPi tien nieuwe malware-packages downloadbaar waren. Zo zorgt ascii2text, dat een populair art-package imiteert en zelfs de beschrijving overneemt, ervoor dat een kwaadaardig script wordt gedownload dat vervolgens in de lokale opslag van webbrowsers naar tokens, wachtwoorden, cookies en cryptowallets zoekt. Deze data worden vervolgens doorgestuurd naar een Discord-server.

Andere kwaadaardige packages die de security-experts ontdekten, zijn pyg-utils, pymocks, PyProto2, test-async, free-net-vpn, free-net-vpn2, zlibsrc, browserdiv en WINRPCexploit.

Vaak ingezet voor supply-chainaanvallen

Kwaadaardige Python-packages die in bekende repositories worden neergezet, dienen vaak voor supply-chain-aanvallen. Niet alleen PyPi is het slachtoffer van deze kwaadaardige packages, security-experts hebben ook dergelijke packages aangetroffen in RubyGems.

Hoevaak Python-gebruikers inmiddels de kwaadaardige packages hebben gedownload, is niet precies bekend. PyPi heeft 613.000 actieve gebruikers en de code wordt in meer dan 390.000 projecten toegepast. Website PePy, dat Python project downloads in de gaten houdt, schat dat de meeste kwaadaardige packages toch honderden downloads krijgen.

Tip: Cybercriminelen klonen en infecteren duizenden GitHub repositories